Le 18 mars 2020

L'Autriche, la Belgique, Israël ou encore l'Allemagne mettent tour à tour à profit les données télécom pour cerner au mieux la propagation de l'épidémie. Cette piste reste pour le moment écartée en France.

Comment traquer, au plus près, les déplacements d'une personne, et retracer ses interactions sociales sur plusieurs heures, voire plusieurs jours ?

En suivant la localisation de son smartphone, qui reste bien souvent à portée de main.

Pour plusieurs gouvernements, la mise à profit des données télécom s'est ainsi présentée comme une option de choix à l'aune de l'épidémie de Covid-19.

En Allemagne, l'opérateur Deutsche Telekom a rendu accessible une partie de ses données télécom, anonymisées, à un institut de santé, pour mieux modéliser les flux de population, rapporte Der Tagesspiegel ce 17 mars.

En parallèle, les trois opérateurs télécom belges envisagent de recourir à leurs données pour organiser des plans de prévention plus ciblés, s'avance L'Echo.

Aux Etats-Unis, c'est la piste des données Google et Facebook qui est envisagée, relate le Washington Post.

En Chine, une créatrice de podcast ayant voyagé entre Shanghai et Wuxi indiquait récemment avoir donné son consentement à son opérateur pour transmettre aux autorités ses données de déplacement sur les deux dernières semaines, et prouver ainsi ce qu'elle avançait

Suivre les personnes contaminées

L'une des mesures les plus drastiques en matière de surveillance des données télécom provient d'Israël. Le pays a tout récemment approuvé des méthodes de surveillance électronique de masse, jusqu'alors réservées à la lutte antiterroriste, pour endiguer l'épidémie de Covid-19, relevait Le Monde.

Son service de sécurité intérieure, le Shin Beth, pourra traquer les données de localisation des téléphones portables de personnes infectées, sans autorisation préalable de la justice et ce durant trente jours.

Cette surveillance s'étendra également à ceux s'étant trouvés à proximité de personnes contaminées, dans les quatorze jours avant qu’elles aient été testées.

Ces données ont vocation à être transmises au ministère de la santé, qui devra prévenir par SMS les personnes susceptibles d’avoir été contaminées, en leur demandant de se placer en quarantaine chez eux.

À Taiwan, où la surveillance des données télécom s'avère particulièrement stricte, les autorités ont utilisé des données de téléphones portables pour s’assurer que les personnes infectées respectaient bien l’isolement.

"Inenvisageable" en France

Alors que l'OMS a appelé les pays européens à adopter des mesures "plus audacieuses" dans le cadre de la lutte contre le coronavirus, le recours aux données télécom serait-il envisageable en France ?

Dans l'absolu, il pourrait venir servir deux causes bien distinctes : la contribution à l’effort de recherche scientifique ou des fins de contrôle du respect de l’obligation de confinement.

"Cela reste inenvisageable dans l'état actuel de notre droit", rappelle le député LREM Eric Bothorel, en ajoutant que le suivi des personnes contaminées sera de fait limité et peu pertinent, en raison du manque de tests de dépistage du Covid-19.

"Pour le moment, un tel dispositif n’est pas évoqué et ne correspond pas à notre culture. Il est même exactement aux antipodes", complète Jean-Michel Mis, député LREM, et co-rapporteur de la mission d’évaluation de la loi renseignement de 2015.

Il est à ses yeux "hors de question de sortir des sentiers battus et il s'agit, au contraire, de garder un peu de sang froid, de méthode".

Une séance de questions au gouvernement devrait néanmoins se tenir demain et aborder la question.

"L’opposition et la majorité vont nécessairement interpeller le gouvernement sur la mise en œuvre de tels dispositifs et de la façon dont elles toucheront à l'exercice des libertés publiques", ajoute-t-il.

A ce stade, en matière d'utilisation des données, seul a émergé un partenariat du gouvernement avec Google pour informer les détenteurs de comptes de la propagation du virus, sur la base de données géolocalisées.

Un cas de figure inédit

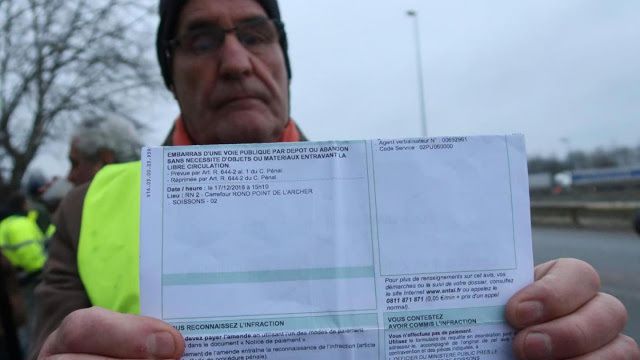

En France, le suivi des données télécom, et en particulier de la géolocalisation, se fait au cas par cas, avec autorisation préalable et dans le cadre délimité de la lutte antiterroriste.

Cette technique de surveillance, dite "douce", est prévue par la loi renseignement de 2015.

lI s'agit de récolter "en temps réel" toutes les informations de connexion d'une personne "préalablement identifiée comme présentant une menace", pour mieux déterminer l'identité de ses interlocuteurs et sa localisation.

Cette surveillance a en 2016 été étendue aux personnes susceptibles d'être en lien avec une menace, et à leur entourage.

Le contexte exceptionnel de cette épidémie pourrait-il changer la donne ?

"Pour le moment, les mesures envisagées en France sont loin d'être les plus problématiques au monde en matière de respect de la vie privée", estime Félix Tréguer, cofondateur de la Quadrature du Net, en rappelant que la Chine s'en remet à des QR codes pour réguler les déplacements sur son territoire.

"Nous sommes néanmoins face à un cas de figure inédit. Les propos d'Emmanuel Macron, sur le fait que nous étions "en guerre", laissaient clairement entendre que l'on pouvait s’attendre à des mesures relevant d’un Etat de guerre ou d’un Etat d’urgence.

Il est encore un peu tôt pour déterminer si certains dispositifs de surveillance se montrent réellement contraires à la culture française".

commenter cet article …

/image%2F1490620%2F20160113%2Fob_f72574_clap-blog.jpg)